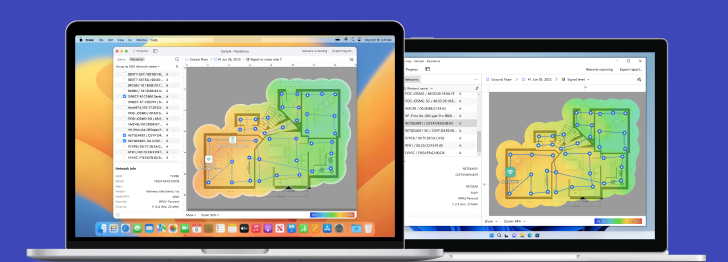

出于为这种新水平的安全防护做准备,家庭,企业在安装新的路由器和WiFi扩展器的时候应当使用像NetSpot这样的工具来分析他们的网络信号覆盖范围。

什么是WPA3

每一代的计算机科技在带来新的便利的同时也会引发新的问题。当第一批大学允许用户连接强力主机的时候,任性的学生们便找到了访问其他学生信息的方法并以此相互进行恶作剧,这时就需要设定访问权限,创建密码防护。

如今,计算机和无线网络可谓是无处不在,从学校,医院,企业,图书馆,到咖啡店,汽车站,无一不是都有WiFi接入点的提供。但是在享有这种便利的同时,我们也需要重视WiFi安全。通过其笔记本电脑连接公共网络的个人在其通过无线信号传输银行账户密码等数据的时候可能会被黑客截获。

允许访问本地WiFi网络的最大问题并不是WiFi加密,而是如何在WiFi网络上注册设备。如果使用共享密码的话,那么将之分享给其他人或写在纸上的个人就面临着其他用户可能未经授权即可访问网络的风险。对于那些老用户而言,应当记得电影“战争游戏”中的场景,其中Matthew Broderick饰演的角色故意遭受羁押,这样他就能窥探到写在秘书桌子上的网络密码?黑客使用同样的伎俩来捕获用户写在便签上的密码并用其来访问网络及窃取数据。

WPA3安全标准旨在预防这种情况的发生。WPA3不需要使用共享密码即可注册新设备,从而摆脱了对共享密码的依赖。

这个新系统,被称为Wi-Fi设备配置协议(DPP),通过传输系统访问权限的获取方式进行运作,而非通过无线电信号传输密码。有了DPP,用户使用二维码或NFC标签就能实现设备在网络上的注册。通过拍摄照片或接收来自于路由器的无线电信号,设备即可在不牺牲安全性的基础上获得相应的网络授权。

WPA3加密可谓应运而生,要优于之前迭代的WiFi科技。首先,像Google Chrome和Firefox浏览器对警告或组织用户连接非安全网页服务器的举动一样,WPA3安全标准抛弃了早期的加密机制,其所采用的加密机制尚未被破解。只是,这个世界上没有什么是永远安全的,但WPA3加密是在256位伽罗瓦/计数器模式协议(GCMP-256)覆盖之下,因此使得破解加密的难度更大。

像256位这样的是多大的一个数字?之前的加密算法采用的是128位加密。用数学术语来说,那就是3.048 x 10^38 –也就是3后面有38个0 –可以想见,一台计算机试图猜测加密秘钥的话需要进行多少次运算。而256位加密呢?那就是1.15 x 10^77 –也就是1后面有77个0。这个数字比宇宙中已知的原子数量要大。这个数字比《朱莉法官》这部剧的集数还要多。这个数字更要大于试图对电影《盗梦空间》进行揭秘的影迷或问题的数量。

这是一个大数字。

在路由器和设备之间转移加密秘钥时,WPA3 WiFi安全使用的是384位散列信息验证模式,这样一来,设备和路由器确认它们能够连接,但即使有人截获了它们之间的通信内容也无法确定它们的初始加密秘钥是什么。这就像是二战期间的纳瓦霍密语队,他们使用的是密语,而世界范围内的其他人都无法理解他们所讲的语言。

即使第三方能够截获无线电信号,这对它们来说也毫无意义。即使他们还碰巧会讲纳瓦霍语,他们同时也必须知道其所隐藏的另外的密语结构才能理解信息的真实意思。这就是WPA3保持通信安全的秘诀–加密更优化,加密设计更优化,无需依赖共享密码即可完成设备注册与网络连接。

-

获取NetSpot

macOS 11+, Windows 7/8/10/11

WPA3的主要形式

为应对不同类别的WiFi 用户, WPA3 有几种主要形式。了解它们之间的不同之处可以帮助您充分利用它的安全功能。

WPA3 个人

家庭用户使用的是WPA3个人表单,其 依赖于基于密码的身份验证。此表单提供熟悉的用户体验,但由于同步对等身份验证(SAE),它提供了更高的防暴力破解防护等级。

WPA3 SAE取代了以前版本的 WPA 中使用的预共享密钥 (PSK) 身份验证方法,以生成对每个身份验证完全唯一的密钥。

这样一来,攻击者失去了对捕获的数据包进行超尺寸攻击以突破目标网络防御的能力。更重要的是,同一网络的成员无法窥探其他成员的流量。

WPA3企业级

WPA3企业级通过强制要求在所有连接上使用受保护的管理框架 (PMF)进一步夯实了WPA2企业级所奠定的坚实基础。此安全性功能能够有效防护蜜罐和窃听这类危险攻击行为。

为了更好地保护最敏感的数据,WPA3企业级可以选择在特殊的 192 位模式下运行。这种模式并不是达到令人满意的安全级别所必需的,但我们鼓励所有企业利用它来实现最好的保护。

WiFi 增强开放

未加密的公共WiFi网络是一个巨大的威胁,许多 WiFi 用户甚至没有意识到它们有多危险。WiFi增强开放通过提供基于机会无线加密 (OWE) 的未经身份验证的数据加密来解决此问题。

未经身份验证的数据加密保留了公共WiFi网络的便捷性,因为不涉及密码短语,所以真的没有理由不启用它。

WPA3 个人版与 WPA3 企业版

在选择WPA3个人级和 WPA3企业级时,目标环境是最重要的因素。虽然普通家庭用户理论上可以受益于WPA3企业级及其192位模式提供的卓越保护,但增加的安装难度可能会得不偿失。

WPA3的弱点是什么?

Wi-Fi Protected Access 3(WPA3)被引入以通过解决其前身WPA2中发现的漏洞来增强无线网络的安全性。然而,就像任何安全标准一样,WPA3也有其弱点和漏洞,攻击者可以利用这些漏洞。以下是在WPA3中识别的一些关键弱点:

- Dragonfly握手漏洞:WPA3实施了一种新的握手协议,称为Dragonfly(或等价的同时认证,SAE),旨在提供对离线字典攻击的保护。然而,研究人员发现了这个握手过程中的漏洞,这些漏洞可能允许攻击者执行侧信道攻击,如定时或基于缓存的攻击,以检索有关所使用密码的信息。

- 降级攻击:虽然WPA3被设计为比WPA2更安全,但网络通常支持这两个标准以确保向后兼容性。这就为降级攻击打开了可能性,攻击者可以强迫设备使用较不安全的WPA2协议连接,从而绕过WPA3的安全增强功能。

- 实施缺陷:系统的安全性也取决于安全协议的实施质量。早期,一些WPA3的实现由于Dragonfly握手的实施方式存在缺陷,而被发现容易受到各种攻击。这些问题允许攻击者在某些条件下绕过WPA3的安全机制。

- 有限的采用和兼容性问题:WPA3的安全改进的有效性受到其采用率的限制。许多设备由于硬件限制或缺乏固件更新仍然使用较旧的Wi-Fi安全协议。这种缓慢的采用率意味着许多网络仍然容易受到WPA3旨在减轻的攻击。

总之,虽然WPA3在无线网络安全性方面代表了重要的进步,但它并非没有弱点。持续的研究和更新对于解决这些漏洞和增强无线网络的安全性至关重要。

-

获取NetSpot

macOS 11+, Windows 7/8/10/11

WPA3与WPA2有何不同?

如上所述,WPA3以不同的方式来解决WiFi安全问题。大多数人通过共享密码(不推荐)或通过WPS来实现WPA2 网络连接。WPS非常方便。在设备连接到设备的同时点击路由器上的一个按钮,我们就开始了。

问题在于WPS发送23位pin作为注册程序的一部分。23位完全无法与WPA3用于实现设备与路由器之间的连接的384位散列相提并论。聪明的黑客只需要坐在那里,然后无需超过9百万次尝试–对于计算机而言,不过是一分钟的操作–即可获得路由器的访问权限。只需坐在那里,等待WPS信号出来,然后黑客就可能成功进入。

接下来是对于开放网络的加密等级。进入一间咖啡店或通过手机连接商场网络都会使设备与开放网络完成连接。这个过程是没有问题的。使用共享密码连接WiFi网络的不便通常也会令商店顾客难以忍受。

问题在于对于开放WiFi网络来说,聪明的黑客能够在设备之间进行“监听”并尝试解密银行网站或收银机器之间的通信。然后就有可能在未经授权的情况下成功窃取我们的银行密码和信用卡密码。

| WPA2 | WPA3 | |

|---|---|---|

| 全称 | Wi-Fi保护访问2 | Wi-Fi保护访问3 |

| 已发布 | 2004 | 2018 |

| 加密方法 | AES-CCMP | AES-CCMP / AES-GCMP |

| 会话秘钥长短 | 128 bits | 128 bits / 256 bits |

| 会话验证方法 | 预共享密钥 (PSK) | 同步对等身份验证(SAE) |

| 强力攻击 | 易受攻击 | 不易受攻击 |

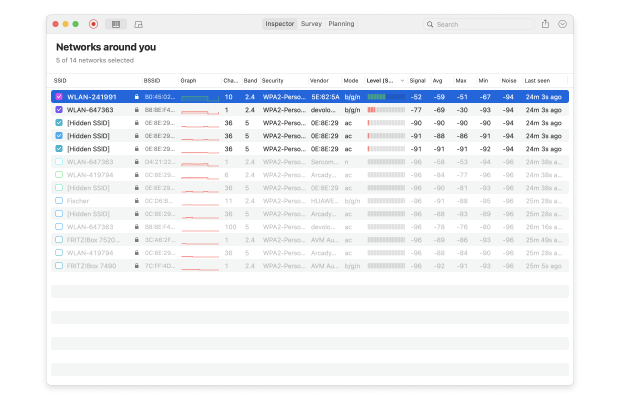

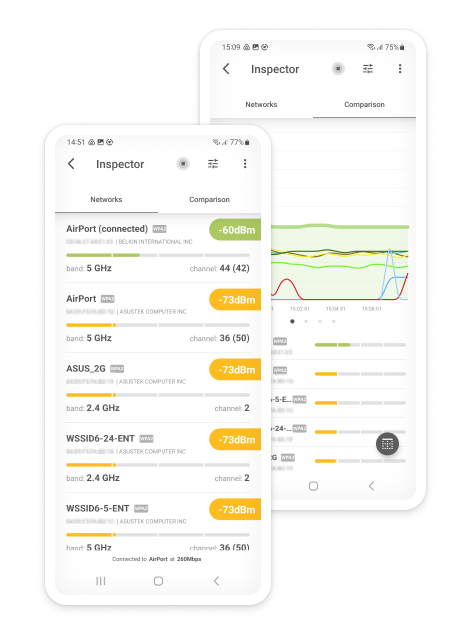

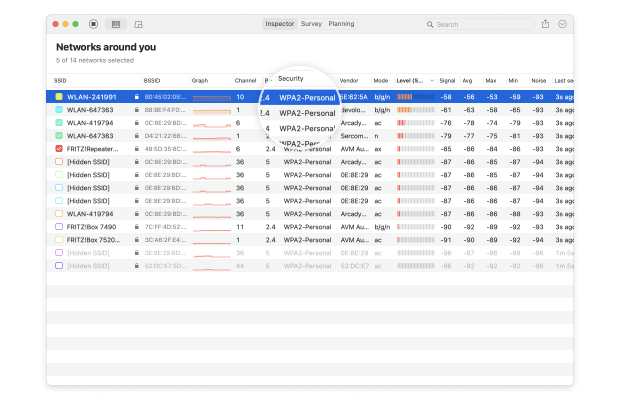

如何使用NetSpot查看WiFi加密类型

在连接至不熟悉的WiFi网络之前,您应当检查其无线加密状态以查看其保护您的数据免遭未经授权第三方窃取的方式。这对于公共网络而言尤为重要,因为公共网络区域处于配备数据包嗅探工具的机会主义网络犯罪分子实施犯罪的重灾区。

幸运的是,您可以使用NetSpot轻松查看WiFi加密状态:

下载并在您的笔记本电脑或配置WiFi的桌面电脑上安装NetSpot。

打开NetSpot。该应用默认处于检查模式,您通过该模式即可查看附近网络的WiFi安全类型。

分析您周围的WiFi网络,进行无线勘测,并测试网络 - 这一切操作只需手持一部手机或一台平板即可完成。

结语

WPA3安全标准于2018 年发布,用于解决最新的网络安全威胁,并且已经获到所有WiFi 6认证路由器的支持。任何有能力的用户都应当使用它来改善自己的网络安全状况,因为其在解决网络安全事件方面拥有无与伦比的先进性。

-

获取NetSpot

macOS 11+, Windows 7/8/10/11

WPA3 FAQs

WPA2(Wi-Fi保护访问2)和WPA3(Wi-Fi保护访问3)都是Wi-Fi联盟制定的安全认证程序。WPA3 是WPA2的继承者,对前身的缺陷进行了一系列的完善。

WPA3相比WPA2具有显著的安全性提升,所以只要有可能的话,您应当使用WPA3。

WPA3个人级是WPA3的若干形式之一,旨在服务于家庭用户,而不是企业用户。

是的,WPA3比WPA2更安全,因为它使用同步对等身份验证 (SAE) 而不是预共享密钥 (PSK),当然还包括其他优势。

不是的,并非所有的WiFi设备都支持WPA2。只有经过WiFi 6认证的设备才能保证支持该标准。

WiFi 6路由器使用WPA3来保障与兼容WPA3设备的通信,它们还向后兼容仅支持WPA2的设备。

WPA3安全是优于WPA2系统的