WiFi 安全是什么?

也许您知道,WiFi 网络通过无线电波在设备之间传输信号,通常在2.4 GHz或5 GHz的无线电波频带上传输。正如您将 FM 收音机调到特定频道,收听您最喜爱的广播节目,任何具备相关技能的人都可以通过配置 WiFi 捕获设备,收集特定频率上传输的所有数据。

为了防止潜在的蓄意的陌生人窥探您上网操作,窃取您的密码,做一些诸如其他的事情,现代设备实行了一些不同的 无线网络安全 标准,目的是对无线传输的数据进行加密,使其变成无意义的密文。

多亏了WiFi 安全,您可以在机场与其他数百人一起连接到公共 WiFi 网络,而且知道您的个人信息仍然是安全的。

什么是 WiFi 网络安全密钥?

当无线客户端(智能手机、笔记本电脑等)与 无线网络 连接起来确认彼此身份,安全的WiFi连接就创建好了。

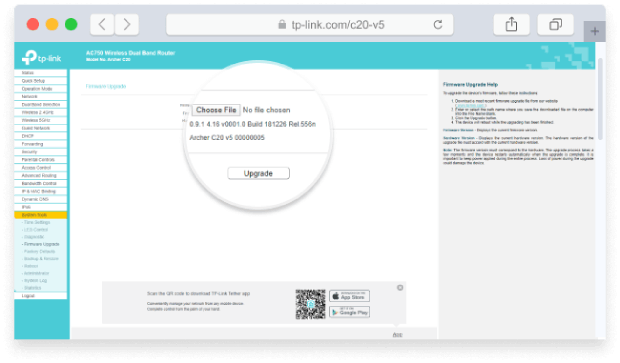

从普通用户的观点来看,验证过程从网络安全密钥提示开始。这个提示就像一扇门,防止没有正确网络安全密钥的人创建安全连接。

网络安全密钥通常是字母数字密码,但也可以使用 Wi-Fi 保护设置 (WPS) 等技术进行无密码身份验证。