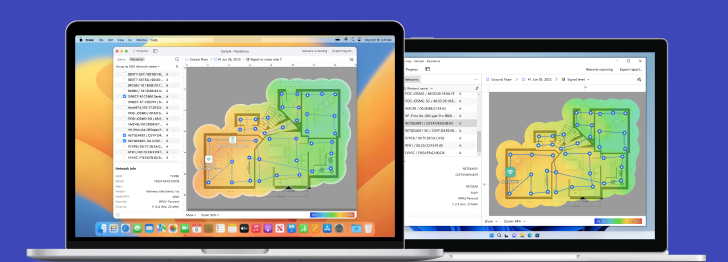

Kraftfullt avancerat verktyg för undersökning, analys och felsökning av flera Wi-Fi-nätverk.

WPA3: Den senaste tekniken inom WiFi-säkerhet

För att vara effektiv måste WiFi-säkerheten hänga med i de snabbt utvecklande cyberhoten, vilket är där WPA3-standarden kommer in för att göra både privata och offentliga nätverk mer motståndskraftiga.

För att förbereda sig för denna nya nivå av skydd bör hem och företag analysera sitt nätverks täckning med verktyg som NetSpot för att erbjuda maximal täckning vid installation av nya routrar och WiFi-förstärkare.

Vad är WPA3

Varje generation av datorteknik ger både nya löften och nya problem. När de första universiteten tillät användare att ansluta till kraftfulla mainframes hittade olydiga studenter sätt att komma åt andra studenters information för att spela spratt på varandra, vilket krävde inrättande av lösenordsskydd och åtkomsträttigheter.

Idag upptar datorer och trådlösa nätverk alla aspekter av livet, från skolor, sjukhus, företag, bibliotek — till och med kaféer och bussar erbjuder WiFi-åtkomst. Men med all denna tillgång finns det behov av WiFi-nätverkssäkerhet. En person som ansluter via sin laptop kan överföra lösenorden till sitt bankkonto genom luften så att en hacker kan plocka upp dem.

Det största problemet med att tillåta åtkomst till ett lokalt WiFi-nätverk är inte bara WiFi-kryptering, men hur man registrerar enheter på WiFi-nätverket. Om det finns ett gemensamt lösenord, då riskerar alla som delar det med en annan person eller som skriver ned det att obehöriga användare får tillgång till nätverket.

För de som är tillräckligt gamla, kom ihåg den scenen från filmen "Wargames" där Matthew Brodericks karaktär avsiktligt fick kvarsittning så han kunde hitta nätverkets lösenord nedskrivet i en sekreterares skrivbord? Hackers använder samma teknik när någon skriver ned WiFi-lösenordet på en Post-It på sitt skrivbord för att få tillgång till nätverket och börja fånga paket.

WPA3-säkerhet är utformad för att hjälpa till att förhindra detta. Istället för att förlita sig på delade lösenord, så registrerar WPA3 nya enheter genom processer som inte kräver användning av ett gemensamt lösenord.

Detta nya system, kallat Wi-Fi Device Provisioning Protocol (DPP), fungerar genom att överföra hur man får tillgång till systemet utan att skicka ut ett lösenord i luften. Med DPP använder användare QR-koder eller NFC-taggar för att låta enheter komma in på nätverket. Genom att ta en bild eller ta emot en radiosignal från routern kan en enhet autentiseras till nätverket utan att kompromissa säkerheten.

WPA3-kryptering är avsedd att vara bättre än tidigare versioner av WiFi-teknik. Till att börja med, precis som när webbläsarna Google Chrome och Firefox varnar eller direkt blockerar användare från att ansluta till osäkra webbservrar, överger WPA3-säkerheten äldre krypteringsmekanismer till förmån för sådana som inte har knäckts.

Visserligen varar ingenting för evigt inom säkerhetsvärlden, men WPA3-kryptering skyddas av 256-bitars Galois/Counter Mode Protocol (GCMP-256) så det blir svårare att bryta igenom krypteringen.

Hur stort är ett tal som 256-bit? Tidigare krypteringsalgoritmer arbetade med 128-bitars kryptering. I matematiska termer är det 3,048 x 10^38 — det är 3 följt av 38 nollor efter det — så många beräkningar skulle en dator behöva göra för att ens kunna gissa vad krypteringsnyckeln är. 256-bitars kryptering? Det är 1,15 x 10^77 — 1 med 77 nollor efter sig.

Det finns färre atomer i det kända universum jämfört med det talet. Det finns färre avsnitt av Judge Judy än så. Färre gånger har någon frågat, "Förklara handlingen i filmen Inception."

Det är ett stort tal.

När krypteringsnycklar överförs mellan routern och enheter, använder WPA3 WiFi-säkerhet ett 384-bitars Hashad Message Authentication Mode för att både enheten och routern bekräftar att de kan ansluta, men på ett sätt där även om någon fångar upp kommunikationen mellan dem kan de inte lista ut vad den ursprungliga krypteringsnyckeln är.

Det är som Navajo-kodpratare bakom i andra världskriget som använde koder samtid som man talade ett språk som ingen annan i världen förstod. Även om en tredje part kunde fånga upp radiosignalerna, skulle det inte vara begripligt för dem. Även om de också skulle tala Navajo, skulle de behöva känna till den ytterligare kodstrukturen under den för att förstå vad meddelandet faktiskt betydde.

Så här håller WPA3 kommunikationen säker — med bättre kryptering, bättre sätt att upprätta den krypteringen och metoder som håller människor som ansluter till nätverket från att veta lösenorden som får dem på nätverket.

Huvudformer av WPA3

För att tillgodose behoven hos olika kategorier av WiFi-användare finns WPA3 i flera huvudformer. Att förstå skillnaderna mellan dessa kan hjälpa dig att dra full nytta av dess säkerhetsfunktioner.

WPA3 Personal

Privatanvändare förväntas använda formen WPA3 Personal, som bygger på lösenordsbaserad autentisering. Denna form erbjuder en bekant användarupplevelse men en markant högre skyddsnivå mot brute force-attacker tack vare Simultaneous Authentication of Equals (SAE).

WPA3 SAE ersätter den förberedda nyckeldelningen (PSK) autentiseringsmetoden som användes i tidigare versioner av WPA för att generera en nyckel som är helt unik för varje autentisering.

Som ett resultat förlorar angripare möjligheten att utföra attacker på distans på fångade datapaket för att övervinna försvaret i målnätverket. Dessutom kan inte medlemmar i samma nätverk snoka på andra medlemmars trafik.

WPA3 Enterprise

Formen WPA3 Enterprise bygger vidare på den stabila grund som WPA2 Enterprise tillhandahåller genom att göra det obligatoriskt att använda Protected Management Frames (PMF) på alla anslutningar. Denna säkerhetsfunktion skyddar mot sådana farliga attacker som honungsfallor och avlyssning.

För att bättre skydda de mest känsliga data kan WPA3 Enterprise valfritt operera i ett speciellt 192-bitarsläge. Detta läge är inte nödvändigt för att uppnå en tillfredsställande säkerhetsnivå, men alla företag uppmuntras att använda det för att njuta av det bästa tillgängliga skyddet.

WiFi Enhanced Open

Oskyddade publika WiFi-nätverk representerar ett stort hot, och många WiFi-användare är inte ens medvetna om hur farliga de kan vara. WiFi Enhanced Open adresserar detta problem genom att tillhandahålla oautentiserad datakryptering baserat på Opportunistic Wireless Encryption (OWE).

Oautentiserad datakryptering bevarar bekvämligheten hos publika WiFi-nätverk eftersom det inte involverar några lösenord, så det finns egentligen ingen anledning att inte aktivera det.

WPA3 Personal kontra WPA3 Enterprise

När man bestämmer mellan WPA3 Personal och WPA3 Enterprise är målmiljön den viktigaste faktorn. Även om vanliga hemmaanvändare teoretiskt kan dra nytta av det överlägsna skyddet som WPA3 Enterprise och dess 192-bitarsläge ger, överväger den ökade inställningssvårigheten fördelarna.

Vad är WPA3:s svagheter?

Wi-Fi Protected Access 3 (WPA3) introducerades för att förstärka säkerheten i trådlösa nätverk genom att hantera sårbarheter som hittats i sin föregångare, WPA2. Dock, precis som alla säkerhetsstandarder, har WPA3 sina svagheter och sårbarheter som angripare kan utnyttja. Här är några av de viktigaste svagheterna som identifierats i WPA3:

- Dragonfly Handshake Sårbarheter: WPA3 implementerar ett nytt handskakningsprotokoll som kallas Dragonfly (eller Simultaneous Authentication of Equals, SAE) som är ämnat att erbjuda skydd mot offline dictionary-attacker. Forskare har dock hittat sårbarheter i denna handskakningsprocess som potentiellt kan tillåta angripare att utföra sidokanalsattacker, såsom timing eller cache-baserade attacker, för att hämta information om lösenordet som används.

- Nedgraderingsattacker: Även om WPA3 är avsett att vara säkrare än WPA2, stöder nätverk ofta båda standarderna för att säkerställa bakåtkompatibilitet. Detta öppnar upp möjligheten för nedgraderingsattacker, där en angripare tvingar en enhet att ansluta med hjälp av det mindresäkrare WPA2-protokollet, därmed kringgå WPA3:s säkerhetsförbättringar.

- Implementeringsfel: Säkerheten för ett system beror även på hur väl säkerhetsprotokollerna implementeras. Tidigt upptäcktes det att vissa implementeringar av WPA3 var utsatta för olika attacker på grund av brister i hur Dragonfly-handshaken implementerades. Dessa problem tillåter angripare att kringgå WPA3:s säkerhetsmekanismer under vissa förhållanden.

- Begränsad Adoption och Kompatibilitetsproblem: Effektiviteten av WPA3:s säkerhetsförbättringar begränsas av dess anpassningsgrad. Många enheter använder fortfarande äldre Wi-Fi-säkerhetsprotokoll på grund av hårdvarubegränsningar eller brist på firmware-uppdateringar. Denna långsamma anpassningsgrad innebär att många nätverk förblir sårbara för attacker som WPA3 är avsedda att mildra.

Sammanfattningsvis, medan WPA3 representerar ett signifikant steg framåt i säkerheten för trådlösa nätverk, är det inte utan sina svagheter. Pågående forskning och uppdateringar är avgörande för att adressera dessa sårbarheter och förstärka säkerheten för trådlösa nätverk.

Kraftfullt avancerat verktyg för undersökning, analys och felsökning av flera Wi-Fi-nätverk.

-

Skaffa NetSpot

macOS 11+, Windows 7/8/10/11

WPA3 jämfört med WPA2. Hur skiljer sig WPA3 från WPA2?

Som nämnts ovan hanterar WPA3 WiFi-säkerhet annorlunda. De flesta ansluter via ett WPA2-nätverk antingen genom att dela lösenord (dåligt) eller via WPS. WPS är bekvämt. Tryck på en knapp på routern samtidigt som enheten för att koppla enheten till routern, så är vi anslutna.

Problemet är att WPS skickar en 23-bitars pinkod som en del av anslutningsprocessen. 23 bitar är ingenting jämfört med de 384-bitars hashar som WPA3 använder för att koppla enheter till routrar. En skicklig hackare kan sitta där och inom 9 miljoner försök — bara en minut i datortermer — få tillgång till routern. Bara sitta, vänta på att WPS-signalen går ut och hackaren kan vara inne.

Sen finns det nivån av kryptering för öppna nätverk. Att gå in på ett café eller koppla en telefon till köpcentrets nätverk innebär att enheten kommer in på ett öppet nätverk. Det är förståeligt. Besväret med att ansluta till ett WiFi-nätverk med även ett delat lösenord är vanligtvis för mycket för en butiks kunder att stå ut med.

Problemet är att på ett öppet wifi-nätverk kan en listig hackare avlyssna mellan enheterna och försöka dekryptera kommunikationen mellan banker eller kassamaskiner. Då är vi tillbaka till obehöriga som lyssnar in på banklösenord och kreditkortsnummer.

WPA3-säkerheten överträffar även WPA2-systemen när det gäller öppna nätverk med ett förbättrat skyddssystem. WPA3-routrar använder Wi‑Fi CERTIFIED Enhanced Open, vilket innebär att även när enheterna ansluter till WiFi-routern i ett öppet nätverk, finns det kraftfull kryptering mellan enheten och routern.

Så även om en hacker lyssnar, måste de först bryta igenom WiFi-krypteringen, sedan bryta ett helt annat set mellan webbläsaren och banken, eller mellan den specifika bankautomaten och de finansiella systemen som den kommunicerar med. Inget är helt säkert, men genom att tvinga obehöriga användare arbeta dubbelt så hårt för att få information de inte borde ha, gör det människor säkrare överallt.

| WPA2 | |

| Fullständigt namn | WiFi Protected Access 2 |

| Utgivningsdatum | 2004 |

| Krypteringsmetod | AES-CCMP |

| Session nyckelstorlek | 128 bitar |

| Autentiseringsmetod för session | Pre-Shared Key (PSK) |

| Brute force-attacker | Sårbar |

| WPA3 | |

| Fullständigt namn | WiFi Protected Access 3 |

| Utgivningsdatum | 2018 |

| Krypteringsmetod | AES-CCMP / AES-GCMP |

| Session nyckelstorlek | 128 bitar / 256 bitar |

| Autentiseringsmetod för session | Simultaneous Authentication of Equals (SAE) |

| Brute force-attacker | Inte sårbar |

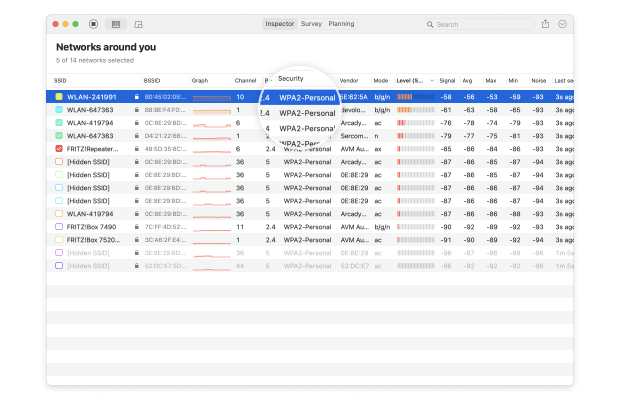

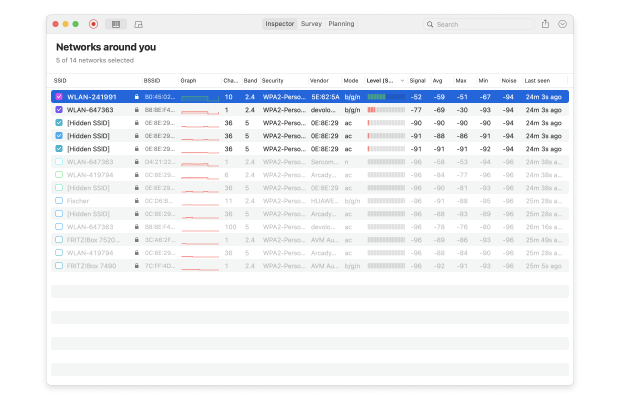

Hur man kontrollerar WiFi-krypteringstyp med NetSpot

Innan du ansluter till ett okänt WiFi-nätverk bör du alltid kontrollera dess trådlösa krypteringsstatus för att se hur väl det skyddar dina data från obehöriga tredje parter. Detta är särskilt viktigt om nätverket är placerat på en offentlig plats, vilket gör det tillgängligt för opportunistiska cyberbrottslingar utrustade med verktyg för paketavlyssning.

Som tur är kan du enkelt kontrollera WiFi-krypteringsstatus med NetSpot:

Ladda ner och installera NetSpot på din laptop eller stationära dator med WiFi.

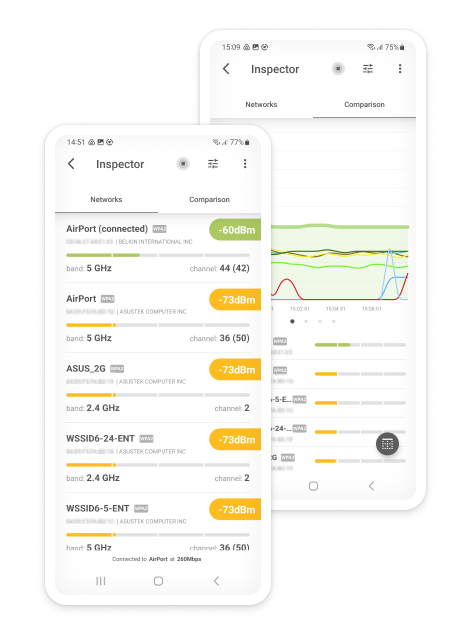

Starta NetSpot. Applikationen startar som standard i Inspektörsläge, och det är vad du behöver för att se säkerhetstyperna för WiFi på närliggande nätverk.

Analysera WiFi-nätverk runt dig, utför trådlösa undersökningar och testa internethastighet — allt med bara en telefon eller surfplatta i dina händer.

Slutsats

WPA3-säkerhetsstandarden lanserades 2018 för att hantera de senaste cybersäkerhetshoten, och den stöds redan av alla WiFi 6-certifierade routrar. Alla som kan borde dra nytta av den för att förbättra sin cybersäkerhetsställning eftersom det kan vara skillnaden mellan en cybersäkerhetsincident och business as usual.

Kraftfullt avancerat verktyg för undersökning, analys och felsökning av flera Wi-Fi-nätverk.

-

Skaffa NetSpot

macOS 11+, Windows 7/8/10/11

WPA3 Vanliga frågor och svar

Både WPA2 (Wi-Fi Protected Access 2) och WPA3 (Wi-Fi Protected Access 3) är säkerhetscertifieringsprogram som utvecklats av Wi-Fi Alliance. WPA3 är efterträdaren till WPA2, och det erbjuder ett antal förbättringar för att åtgärda dess föregångares brister.

WPA3 är avsevärt säkrare än WPA2, så du bör använda det när det är möjligt.

WPA3 Personal är en av flera former av WPA3, avsedd för hemanvändare snarare än företag.

Ja, WPA3 är säkrare än WPA2 eftersom det använder Simultaneous Authentication of Equals (SAE) istället för Pre-Shared Key (PSK), bland annat.

Nej, inte alla WiFi-enheter stöder WPA3. Endast enheter som är WiFi 6-certifierade garanteras stödja standarden.

WiFi 6-routrar använder WPA3 för att säkra kommunikationen med WPA3-kompatibla enheter, och de är också bakåtkompatibla med enheter som endast stöder WPA2.