Standard von 1999 — 2004. Leicht zu entschlüsseln und schwer zu konfigurieren. Aufgegeben.

Wireless-Sicherheitsprotokolle: WEP, WPA, WPA2, und WPA3

Wir werden die Unterschiede zwischen den Verschlüsselungsstandards WEP, WPA, WPA2 und WPA3 erklären, damit Sie wissen, welcher für Ihre Netzwerkumgebung am besten ist.

WiFi-Sicherheitsalgorithmen haben seit den 1990 ern viele Änderungen und Upgrades durchlaufen, um sicherer und effektiver zu werden. Verschiedene Arten von Wireless-Sicherheitsprotokollen wurden für den Schutz von drahtlosen Heimnetzwerken entwickelt. Die Wireless-Sicherheitsprotokolle sind WEP, WPA, WPA2 und WPA3, die alle demselben Zweck dienen, sich aber dennoch unterscheiden.

Was ist drahtlose Sicherheit?

Drahtlose Sicherheit bedeutet, Ihr drahtloses Internet, wie Wi-Fi, vor Hackern oder unbefugten Nutzern zu schützen. Sie verwendet Passwörter und spezielle Verschlüsselungsmethoden, um sicherzustellen, dass nur berechtigte Personen darauf zugreifen können und dass die darüber gesendeten Daten geschützt sind. Dies hilft, Außenstehende daran zu hindern, Ihre Informationen zu stehlen oder einzusehen, wie Ihre Nachrichten oder welche Websites Sie besuchen.

Wie funktioniert drahtlose Sicherheit?

Drahtlose Sicherheit funktioniert durch die Verwendung von Passwörtern und Verschlüsselung, um Ihre Internetverbindung zu schützen. Es gibt verschiedene Arten der Verschlüsselung, wie WPA2 oder WPA3, die lediglich Methoden sind, um die Daten sicherer zu machen. Solche Protokolle funktionieren, indem sie Sicherheitsmaßnahmen wie Verschlüsselung und Authentifizierung implementieren.

- Verschlüsselung: Macht drahtlose Kommunikation unverständlich für jeden, außer denen mit den richtigen Verschlüsselungsschlüsseln.

- Authentifizierung: Stellt sicher, dass nur solche Benutzer und Geräte, deren Identitäten ordnungsgemäß verifiziert wurden, dem Netzwerk beitreten können.

Wenn Sie ein Wi-Fi-Netzwerk einrichten, erstellen Sie ein Passwort. Nur Personen, die dieses Passwort kennen, können dem Netzwerk beitreten. Einmal verbunden, verschlüsselt die Verschlüsselung die über das Netzwerk gesendeten Daten, sodass sie selbst bei einer Abfangung nicht verstanden werden können. Einige Netzwerke verbergen auch ihren Namen oder verwenden Firewalls, um unerwünschten Verkehr zu blockieren, was zusätzliche Sicherheitsebenen hinzufügt.

Der Nachteil der unsichtbaren Natur der drahtlosen Sicherheit ist, dass WiFi-Nutzer ihr oft nicht viel Aufmerksamkeit schenken, ohne zu wissen, welches drahtlose Sicherheitsprotokoll ihre Netzwerke schützt.

Arten von Drahtlosen Sicherheitsprotokollen

Drahtlose Sicherheitsprotokolle spielen eine entscheidende Rolle beim Schutz sensibler Informationen und der Gewährleistung der Privatsphäre bei der Verbindung mit dem Internet über WiFi. In diesem Abschnitt werfen wir einen genauen Blick auf die am häufigsten verwendeten drahtlosen Sicherheitsprotokolle (WEP, WPA, WPA2 und WPA3) und diskutieren ihre Merkmale, Stärken und Schwächen.

WEP wurde für Drahtlos-Netzwerke entwickelt und 1999 als WiFi-Sicherheitsstandard akzeptiert. WEP sollte dieselbe Sicherheit bieten wie verkabelte Netzwerke, allerdings gibt es eine Reihe bekannter Probleme mit der WEP-Verschlüsselung, die auch leicht zu entschlüsseln und schwer zu konfigurieren ist.

Trotz aller Arbeit, die man darauf verwendet hat, das WEP-System zu verbessern, ist es immer noch eine sehr anfällige Lösung. Systeme, die sich auf dieses Protokoll verlassen, sollten entweder aktualisiert oder ersetzt werden, falls ein Sicherheits-Upgrade nicht möglich ist.

WEP wurde 2004 offiziell von der Wi-Fi Alliance (dt.: WiFi-Allianz, ein Non-Profit-Zusammenschluss von WLAN-Herstellern, die sich mit der Interoperabilität von WLAN-Produkten, deren Prüfung und Zertifizierung beschäftigt) aufgegeben.

Während der Wireless-Sicherheitsstandard 802.11i in Entwicklung war, nutzte man WPA als temporäre Sicherheitsverbesserung für WEP. Ein Jahr bevor WEP offiziell aufgegeben wurde, wurde WPA formell anerkannt.

Die meisten modernen WPA-Anwendungen nutzen einen PSK (pre-shared key, vorher gemeinsam vereinbarter Schlüssel), den man am häufigsten als WPA Personal bezeichnet, und das TKIP (/tiːˈkɪp/, Temporal Key Integrity Protocol, Temporäres Schlüssel-Integritäts-Protokoll) für die Verschlüsselung. WPA Enterprise nutzt einen Authentifizierungsserver für das Generieren von Schlüsseln und Zertifikaten.

WPA war im Vergleich zu WEP eine signifikante Verbesserung, aber da die Kernkomponenten solcherart waren, dass sie durch Firmware-Upgrades auf WEP-fähige Geräte aufgespielt werden konnten, verließen sie sich noch immer auf ausgereizte Elemente.

WPA hat sich als genauso angriffsgefährdet herausgestellt wie WEP. Proof-of-Concept- und angewandte öffentliche Demonstrationen zeigten, wie verwundbar für Cyber-Attacken es ist.

Die Angriffe, welche die größte Bedrohung für das Protokoll darstellten, waren allerdings nicht die direkten, sondern solche über WPS (Wi-Fi Protected Setup) - ein Hilfssystem, das dazu entwickelt wurde, das Eingliedern von Geräten in Netzwerke mit modernen Zugangspunkten zu vereinfachen.

-

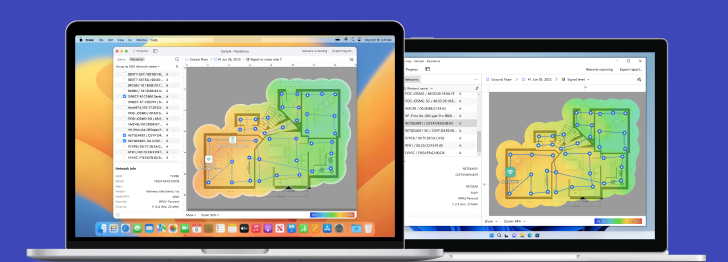

NetSpot erhalten

macOS 11+, Windows 7/8/10/11

Das Sicherheitsstandardprotokoll 802.11i wurde 2004 eingeführt. Die wichtigste Verbesserung von WPA2 zu WPA war der Gebrauch von AES (Advanced Encryption Standard). AES ist von der US-Regierung zur Verschlüsselung von als "top secret" (streng geheim) klassifizierten Informationen anerkannt, also muss es gut genug sein, um auch Heimnetzwerke zu schützen.

Derzeit ist die Hauptanfälligkeit eines WPA2-Systems, dass ein Hacker, wenn er bereits Zugang zu einem gesicherten WiFi-Netzwerk hat, Zugang zu bestimmten Schlüsseln erlangen kann, um einen Angriff auf andere Geräte im Netzwerk auszuführen.

Dies einmal gesagt, sind die Sicherheitsvorschläge für die bekannten WPA2-Anfälligkeiten eher bedeutsam für Netzwerke auf Unternehmensebene, und nicht wirklich relevant für kleine Heimnetzwerke.

Leider ist die Wahrscheinlichkeit für Angriffe über das Wi-Fi Protected Setup (WPS) bei den gegenwärtigen WPA2-fähigen Zugangspunkten (access points) immer noch hoch, was auch das Problem mit WPA ist.

Und sogar obwohl es irgendwo zwischen 2 und 14 Stunden dauert, durch diese Lücke in ein WPA-/WPA2-gesichertes Netzwerk einzudringen, ist es noch immer ein reelles Sicherheitsproblem und WPS sollte abgeschaltet werden und es wäre gut, wenn die Firmware für den Zugangspunkt auf eine Version zurückgesetzt werden könnte, welche WPS nicht unterstützt, um diesen Angriffsvektor völlig auszuschließen.

UPD: WPA3 ist die nächste Generation der WLAN-Sicherheit

Sein WLAN vor Hackern zu schützen ist eine der wichtigsten Aufgaben der Cybersecurity, der Netzsicherheit. Und deshalb verdient die Ankunft des Wireless-Sicherheitsprotokolls der nächsten Generation, WPA3, Ihre Aufmerksamkeit: es wird nicht nur für mehr Sicherheit bei WLAN-Verbindungen sorgen, sondern Ihnen auch helfen, sich vor Ihren eigenen Schwächen bezüglich Sicherheit zu schützen.

Und das bietet WPA3:

Passwortschutz

Beginnen wir damit, wie WPA3 Sie zuhause schützen wird. Insbesondere wird es Schaden durch nachlässige Passwörter abschwächen.

Eine fundamentale Schwäche von WPA2 — dem aktuellen Wireless-Sicherheitsprotokoll, das aus dem Jahr 2004 stammt — ist, dass es Hackern einen sogenannten Offline-Wörterbuchangriff ermöglicht, um ein Passwort zu knacken. Ein Angreifer kann so viele Versuche machen, wie er will, um Ihre Login-Daten zu erraten ohne im selben Netzwerk zu sein, und ein ganzes Wörterbuch — und mehr — durchlaufen lassen, und das in recht kurzer Zeit.

WPA3 wird gegen Wörterbuchattacken helfen, indem es ein neues Schlüsselaustauschprotokoll implementiert. WPA2 nutzte einen nicht ganz perfekten Vier-Wege-Handshake zwischen Clients und Zugangspunkten um verschlüsselte Verbindungen zu ermöglichen; das steckte auch hinter der berüchtigten KRACK-Anfälligkeit, die grundsätzlich jedes verbundene Gerät betraf.

WPA3 wird dies zugunsten eines sichereren — und weithin untersuchten — Verfahrens fallenlassen, die sich "Simultaneous Authentification of Equals handshake" nennt (Handshake mit simultaner Authentifizierung Gleichgestellter).

Der andere Vorteil zeigt sich, wenn Ihr Passwort trotzdem kompromittiert wird. Mit diesem neuen Handshake unterstützt WPA3 "Forward Secrecy" (vorwärts gerichtete Geheimhaltung), was heißt, dass jeder Datenverkehr, der durch Ihr Leitung ging, ehe ein Außenseiter Zugang erhielt, verschlüsselt bleiben wird. Bei WPA2 können Angreifer auch alten Datenverkehr entschlüsseln.

Sicherere Verbindungen

Als WPA2 2004 daherkam, war das "Internet der Dinge" nicht annähernd der allumfassende Sicherheitsschrecken, der es heute kennzeichnet. Kein Wunder, denn WPA2 bietet keinen flüssigen Weg, um diese Geräte sicher an Bord eines vorhandenen WLAN-Netzwerks zu nehmen. Und tatsächlich hat die vorherrschende Methode mit der dieser Prozess heute abläuft — WPS (Wi-Fi Protected Setup) — Schwachstellen, die seit 2011 bekannt sind. WPA3 schafft Abhilfe.

Wi-Fi Easy Connect, wie die Wi-Fi Alliance es bezeichnet, macht es einfacher, WLAN-Geräte, die keinen (oder nur beschränkten) Bildschirm oder Eingabemechanismus haben, in Ihr Netzwerk zu integrieren.

Wenn es aktiviert ist, scannen Sie einfach mit Ihrem Smartphone einen QR-Code auf Ihrem Router, dann einen QR-Code auf Ihrem Drucker oder Lautsprecher oder anderem IoT-Gerät (Internet of Things) und fertig — sie sind sicher verbunden. Mit der QR-Code-Methode nutzen Sie eine auf einem öffentlichen Schlüssel basierende Verschlüsselung um Geräte einzugliedern, die zurzeit keine einfache, sichere Methode dafür mitbringen.

Dieser Trend ist auch zu sehen bei Wi-Fi Enhanced Open, welches die Wi-Fi Alliance ein paar Wochen vorher detailliert beschrieb. Sie wissen sicher, dass Sie jedes sensible Internetsurfen oder Eingeben von Daten vermeiden sollten, während Sie öffentliche Netzwerke nutzen.

Das liegt daran, dass bei WPA2 jeder, der im selben öffentlichen Netzwerk wie Sie ist, Ihre Aktivitäten beobachten und Sie mit Man-in-the-middle-Angriffen (Mann in der Mitte) oder Traffic-Sniffing (Ausspähen des Datenverkehrs) ins Visier nehmen kann.

Bei WPA3 ist das weniger der Fall. Wenn Sie in das WPA3-gesicherte WLAN eines Cafés einloggen, wird Ihre Verbindung automatisch verschlüsselt, ohne die Notwendigkeit von zusätzlicher Legitimation. Dies wird möglich durch die Nutzung eines etablierten Standards namens OWE (Opportunistic Wireless Encryption).

Wie beim Passwortschutz schützt die erweiterte Verschlüsselung für öffentliche Netzwerke von WPA3 WLAN-Nutzer auch vor einer Schwachstelle, die ihnen vielleicht nicht einmal bewusst ist. Tatsächlich könnte es WLAN-Nutzer sogar zu sorglos machen.

Verfügbarkeit

Die Wi-Fi Alliance startete das Zertifizierungsprogramm für WPA3 im Jahr 2018, aber erst im Jahr 2020 wurde die Unterstützung von WPA3 für alle Geräte mit dem Logo "Wi-Fi CERTIFIED™" verpflichtend.

Seitdem haben nahezu alle Hersteller von WLAN-Routern Modelle herausgebracht, die den neuesten Standard der drahtlosen Verschlüsselung unterstützen, sodass es viele Optionen für diejenigen gibt, die sich noch auf ältere Router verlassen, die WPA3 nicht unterstützen.

-

NetSpot erhalten

macOS 11+, Windows 7/8/10/11

Welche Sicherheitsmethode funktioniert bei Ihrem Netzwerk?

Hier die grundlegende Bewertung von den besten zu den schlechtesten der modernen WiFi-Sicherheitsmethoden, die auf modernen Routern (ab 2006) verfügbar sind:

- WPA3 + AES-CCMP/AES-GCMP

- WPA2 + AES

- WPA + AES

- WPA + TKIP/AES (TKIP dient als Fallback-Methode)

- WPA + TKIP

- WEP

- Offenes Netzwerk (ganz ohne Sicherheitsmaßnahmen)

Am besten ist es, WPS (Wi-Fi Protected Setup) zu deaktivieren und den Router auf WPA3 + AES-CCMP/AES-GCMP zu setzen. Je tiefer Sie in der Liste nach unten gehen, desto weniger Sicherheit bekommen Sie für Ihr Netzwerk.

Zweck

Alle Standards für die drahtlose Verschlüsselung sollen drahtlose Internetnetzwerke vor unbefugtem Zugriff schützen. Wenn Sie Ihren Router ohne Sicherheit lassen, kann jeder die Bandbreite stehlen, illegale Handlungen über Ihre Verbindung und in Ihrem Namen durchführen, Ihre Webaktivität überwachen und leicht bösartige Apps in Ihrem Netzwerk installieren.

Verwundbarkeit

Ältere Standards der drahtlosen Verschlüsselung lassen in Bezug auf die Sicherheit viel zu wünschen übrig. Der älteste Standard, WEP, ist bis zu einem gewissen Grad anfällig für Techniken wie Wi-Fi-Deauthentifizierungsangriffe und ARP-Reinjektionen, die es Angreifern ermöglichen, WEP-geschützte Netzwerke in Minuten zu kompromittieren.

WPA und WPA2 adressieren die Schwächen von WEP, aber im Laufe der Jahre haben Hacker mehrere Schwachstellen entdeckt, wie den KRACK ("Key Reinstallation Attack") Replay-Angriff, die Netzwerke, die durch diese Standards geschützt sind, weniger sicher machen.

Deswegen ist es am besten, wann immer möglich WPA3 zu verwenden. Dank seines Austausches der Simultanen Authentifizierung von Gleichgestellten (SAE) bietet der Standard einen weitaus sichereren initialen Schlüsselaustausch.

WPA vs. WPA2

WLAN-Router unterstützen eine Reihe verschiedener Sicherheitsprotokolle zum Sichern von Drahtlos-Netzwerken: WEP, WPA und WPA2. WPA2 ist seinem Vorgänger WPA (Wi-Fi Protected Access) auf jeden Fall vorzuziehen.

Der wohl einzige Nachteil von WPA2 ist, das es mehr Rechenleistung erfordert, Ihr Netzwerk zu schützen. Das bedeutet, Sie brauchen leistungsfähigere Hardware um niedrigere Leistung zu vermeiden. Dieses Problem betrifft ältere Zugangspunkte (Access Points), die vor WPA2 eingerichtet wurden und WPA2 nur über ein Firmware-Upgrade unterstützen. Die meisten aktuellen Zugangspunkte sind mit leistungsstärkerer Hardware ausgestattet.

Nutzen Sie unbedingt WPA2, wenn möglich, und WPA nur, wenn Ihr Zugangspunkt WPA2 wirklich nicht unterstützen kann. WPA ist auch eine Möglichkeit, wenn Ihr Zugangspunkt regelmäßig hohe Last hat und die Netzwerkgeschwindigkeit durch das Nutzen von WPA2 leidet.

Wenn Sicherheit die oberste Priorität ist, ist ein Zurückfallen auf WPA keine Option. Stattdessen sollte man auf bessere Zugangspunkte umsteigen. WEP kommt nur in Frage, wenn es keine Möglichkeit gibt, einen der WPA-Standards zu nutzen.

Leistung

Es ist kein Zufall, dass der schwächste Verschlüsselungsstandard, WEP, auch der schnellste ist. Das heißt aber definitiv nicht, dass Sie die Sicherheit Ihres WLAN-Netzwerks kompromittieren sollten, nur um Ihre Leistung zu verbessern, denn die potenziellen Gewinne sind niemals das Risiko wert.

Wenn Ihnen die Leistung sehr wichtig ist, können Sie immer einen besseren Router kaufen, einen mit genügend Verarbeitungskapazität, um Verlangsamungen zu beseitigen und Sie so sicher wie möglich zu halten.

Schützen Sie Ihr WiFi-Netzwerk

WPA3 bietet zwar mehr Schutz als WPA2 und noch mehr Schutz als WEP und WPA, aber die Sicherheit Ihres Routers hängt stark von dem Passwort ab, das Sie wählen. Mit WPA, WPA2 und WPA3 können Sie Passwörter von bis zu 63 Zeichen Länge nutzen.

Nutzen Sie so viele verschiedene Zeichen wie möglich in Ihrem WLAN-Netzwerk-Passwort. Hacker sind an leichteren Zielen interessiert. Wenn sie Ihr Passwort nicht innerhalb einiger Minuten knacken können, sehen sie sich höchstwahrscheinlich nach angreifbareren Netzwerken um. Zusammenfassung:

- WPA3 ist der neueste drahtlose Verschlüsselungsstandard;

- WPA2 ist die verbesserte Version von WPA;

- WPA unterstützt nur TKIP-Verschlüsselung, während WPA2 und WPA3 AES unterstützt;

- WPA3 führt die Gleichzeitige Authentifizierung von Gleichgestellten als neue Authentifizierungsmethode ein, um gegen Angriffe auf schwache Passwörter zu schützen;

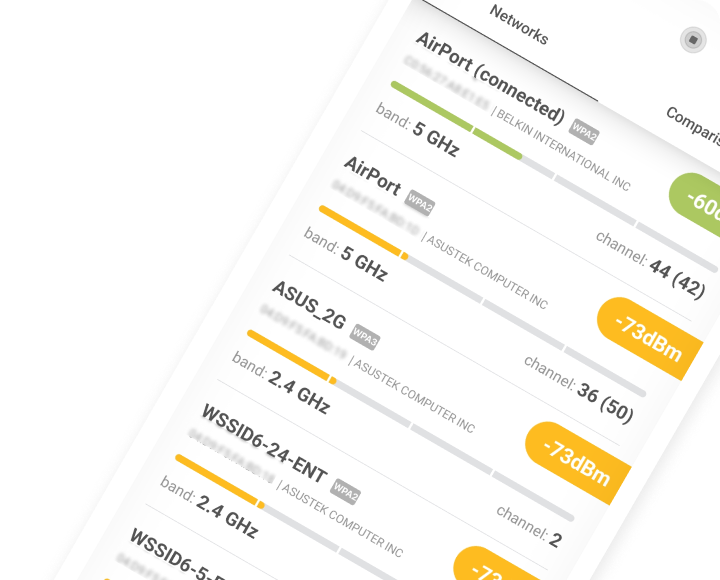

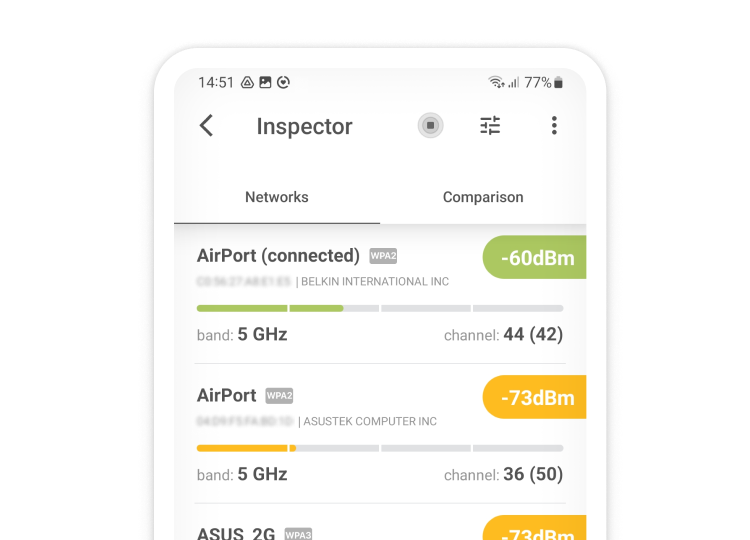

- Nutzen Sie NetSpot, um Ihre Verschlüsselung zu testen!

WLAN-Netzwerke prüfen, vergleichen, überwachen, optimieren und analysieren — mit NetSpot.

Fazit

Jetzt, da Sie die Unterschiede zwischen den verfügbaren drahtlosen Sicherheitsprotokollen verstehen, sollten Sie Ihr neu erworbenes Wissen nutzen, indem Sie Ihren Router so konfigurieren, dass er das neueste unterstützte Protokoll verwendet. Wenn Ihr Router so alt ist, dass er nicht einmal WPA2 unterstützt — geschweige denn WPA3 —, dann ist es definitiv an der Zeit, einen neuen zu bekommen, sonst könnten Sie ein kostspieliges Cybersicherheitsereignis erleben.

-

NetSpot erhalten

macOS 11+, Windows 7/8/10/11

AES (Advanced Encryption Standard) ist von der US-Regierung genehmigt