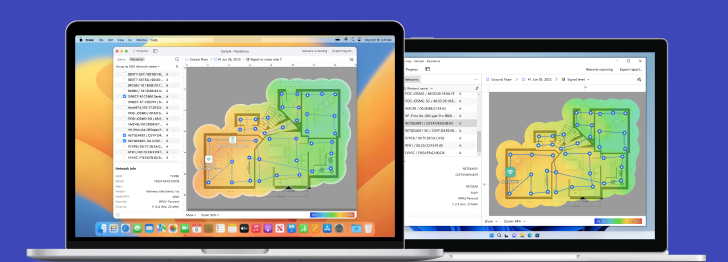

Kraftfuldt avanceret værktøj til undersøgelser, analyse og fejlfinding af flere Wi-Fi-netværk.

WPA3: Skæringspunktet for WiFi-sikkerhed

For at være effektiv skal WiFi-sikkerhed følge med de hurtigt udviklende cybertrusler, hvilket er her WPA3-standarden kommer ind for at gøre både private og offentlige netværk mere modstandsdygtige.

For at forberede sig på dette nye niveau af beskyttelse bør hjem og virksomheder analysere deres netværks dækning med værktøjer som NetSpot for at tilbyde maksimal dækning ved installation af nye routere og WiFi-forstærkere.

Hvad er WPA3

Hver generation af computerteknologi afføder både nyt potentiale og nye problemer. Da de første universiteter tillod brugere at forbinde sig til kraftige mainframe-computere, fandt uregerlige studerende måder at få adgang til andre studerendes informationer for at spille hinanden puds, hvilket krævede oprettelsen af adgangskodebeskyttelse og adgangsrettigheder.

I dag optager computere og trådløse netværk alle aspekter af livet, fra skoler, hospitaler, virksomheder, biblioteker — selv kaffebarer og busser tilbyder WiFi-adgang. Men med al denne adgang, er der behov for WiFi netværkssikkerhed. En person, der forbinder via deres laptop, kan være i færd med at sende adgangskoderne til deres bankkonto gennem luften, for en hacker at opfange.

Det største problem med at tillade adgang til et lokalt WiFi-netværk er ikke bare WiFi-kryptering, men hvordan man registrerer enheder på WiFi-netværket. Hvis der er en delt adgangskode, løber enhver, der giver den videre til en anden person eller skriver den ned, risikoen for at uautoriserede brugere får adgang til netværket.

For dem der er gamle nok, husker I den scene fra filmen “Wargames”, hvor Matthew Brodericks karakter med vilje får eftersidning, så han kunne finde nettets adgangskode skrevet ned i en sekretærs skrivebord? Hackere bruger den samme teknik, når nogen skriver WiFi-adgangskoden på en Post-It på deres skrivebord for at få adgang til nettet og begynde at opsnappe pakker.

WPA3-sikkerhed er designet til at hjælpe med at forhindre det. I stedet for at bygge på delte adgangskoder, tilmelder WPA3 nye enheder via processer, der ikke kræver brug af en delt adgangskode.

Dette nye system, kaldet Wi-Fi Device Provisioning Protocol (DPP), fungerer ved at overføre, hvordan man får adgang til systemet uden at sende et kodeord igennem luften. Med DPP bruger brugerne QR-koder eller NFC-tags til at give adgang for enheder til netværket. Ved at tage et billede eller modtage et radiosignal fra routeren kan en enhed blive godkendt til netværket uden at gå på kompromis med sikkerheden.

WPA3-kryptering er bygget til at være bedre end tidligere iterationer af WiFi-teknologien. Først, ligesom browserne Google Chrome og Firefox begyndte at advare eller direkte blokere brugere fra at forbinde til usikre webservere, skrotter WPA3-sikkerheden ældre krypteringsmekanismer til fordel for nogle, der ikke er blevet brudt.

Givet, intet varer evigt i sikkerhedsverdenen, men WPA3-kryptering er beskyttet af 256-bit Galois/Counter Mode-protokol (GCMP-256), så det gør det sværere at bryde igennem krypteringen.

Hvor stort er et nummer som 256-bit? Tidligere krypteringsalgoritmer arbejdede med 128-bit kryptering. I matematiske termer, det er 3.048 x 10^38 — det er 3 efterfulgt af 38 nuller efter det — det er så mange beregninger en computer skulle skulle udføre for bare at gætte, hvad krypteringsnøglen er. 256-bit kryptering? Det er 1.15 x 10^77 — 1 efterfulgt af 77 nuller efter det.

Der er færre atomer i hele det kendte univers sammenlignet med det tal. Der er færre episoder af Dommer Judy end det tal. Færre gange har nogen spurgt, "Forklar plottet af filmen Inception."

Det er et stort tal.

Ved overførsel af krypteringsnøgler mellem router og enheder, bruger WPA3 WiFi-sikkerhed 384-bit Hashed Message Authentication Mode, så både enheden og routeren bekræfter, at de kan forbinde, men på en måde, så selv hvis nogen opfanger kommunikationen mel´dem, kan de ikke regne ud, hvad den oprindelige krypteringsnøgle er.

Det er ligesom Navajo kodetalerne tilbage i 2. verdenskrig, som brugte koder, mens de talte et sprog, som ingen andre i verden forstod. Selv hvis en tredjepart kunne opfange radiosignalerne, ville det ikke give mening for dem. Selv hvis de også tilfældigvis talte Navajo, skulle de kende den yderligere kode struktur derunder for at forstå, hvad beskeden egentlig betød.

Dette er hvordan WPA3 holder kommunikation sikker — med bedre kryptering, bedre måder at opsætte den kryptering på, og metoder, der sørger for at folk, der forbinder til netværket, ikke lærer de adgangskoder at kende, der holder dem på netværket.

Primære former for WPA3

For at imødekomme forskellige kategorier af WiFi-brugere, kommer WPA3 i flere hovedformer. At forstå forskellene mellem dem kan hjælpe dig med at få fuldt udbytte af dens sikkerhedsfunktioner.

WPA3 Personal

Almindelige hjemmebrugere forventes at bruge WPA3 Personal-formen, som er baseret på godkendelse med adgangskode. Denne form tilbyder en velkendt brugeroplevelse men en betydeligt højere beskyttelse mod brute force-angreb takket være Simultaneous Authentication of Equals (SAE).

WPA3 SAE erstatter metoden Pre-Shared Key (PSK)-godkendelse, som blev brugt i tidligere versioner af WPA til at generere en nøgle, der er helt unik for hver godkendelse.

Som resultat taber angribere muligheden for at udføre angreb uden for nettet på opfangede datapakker for at overvinde forsvarsmekanismerne i det pågældende netværk. Desuden kan medlemmer af det samme netværk ikke aflytte trafikken for andre medlemmer.

WPA3 Enterprise

WPA3 Enterprise-formen udvider det solide grundlag skabt af WPA2 Enterprise ved at gøre brugen af Protected Management Frames (PMF) obligatorisk for alle forbindelser. Denne sikkerhedsfunktion beskytter mod sådanne farlige angreb som honeypots og aflytning.

For at beskytte de mest følsomme data yderligere kan WPA3 Enterprise eventuelt køre i en særlig 192-bit-tilstand. Denne tilstand er ikke nødvendig for at opnå et tilfredsstillende sikkerhedsniveau, men det opfordres til, at alle virksomheder benytter sig af den for at nyde den bedst mulige beskyttelse.

WiFi Enhanced Open

Ukrypterede offentlige WiFi-netværk udgør en enorm trussel, og mange WiFi-brugere er ikke engang klar over, hvor farlige de kan være. WiFi Enhanced Open adresserer dette problem ved at tilbyde ukrypteret datakryptering baseret på Opportunistic Wireless Encryption (OWE).

Ukrypteret datakryptering bevarelser offentlige WiFi-netværks bekvemmelighed, fordi ingen adgangskoder er involveret, så der er virkelig ingen grund til ikke at aktivere det.

WPA3 Personal vs WPA3 Enterprise

Når man skal beslutte mellem WPA3 Personal og WPA3 Enterprise, er målmiljøet den vigtigste faktor. Selvom almindelige hjemmebrugere i teorien kan få fordel af den overlegne beskyttelse, som WPA3 Enterprise og dens 192-bit-tilstand tilbyder, så opvejer de øgede opsætningsvanskeligheder ikke fordelene.

Hvad er WPA3's svagheder?

Wi-Fi Protected Access 3 (WPA3) blev indført for at forbedre sikkerheden af trådløse netværk ved at adressere sårbarheder fundet i dens forgænger, WPA2. Men ligesom ethvert sikkerhedsstandard har WPA3 sine svagheder og sårbarheder, som angribere kan udnytte. Her er nogle af de nøglesvagheder, der er identificeret i WPA3:

- Dragonfly Handshake Vulnerabilities: WPA3 implementerer en ny handshake-protokol kaldet Dragonfly (eller Simultaneous Authentication of Equals, SAE), der er tilsigtet at tilbyde beskyttelse mod offline ordbogsangreb. Men forskere har fundet sårbarheder i denne handshake-proces, som potentielt kunne tillade angribere at udføre side-channel angreb, såsom timing eller cache-baserede angreb, for at hente oplysninger om det anvendte kodeord.

- Downgrade Attacks: Selvom WPA3 er designet til at være mere sikker end WPA2, understøtter netværk ofte begge standarder for at sikre bagudkompatibilitet. Dette åbner mulig for downgrade-angreb, hvor en angriber tvinger en enhed til at forbinde ved hjælp af den mindre sikre WPA2-protokol, hvilket omgår WPA3's sikkerhedsforbedringer.

- Implementation Flaws: Sikkerheden af et system afhænger også af hvor godt sikkerhedsprotokollerne er implementeret. Tidligt blev nogle implementeringer af WPA3 fundet sårbare over for forskellige angreb på grund af fejl i hvordan Dragonfly handshake var implementeret. Disse problemer tillader angribere at omgå WPA3's sikkerhedsmekanismer under visse betingelser.

- Limited Adoption and Compatibility Issues: Effektiviteten af WPA3's sikkerhedsforbedringer begrænses af dets adoptionsrate. Mange enheder bruger stadig ældre Wi-Fi sikkerhedsprotokoller på grund af hardware begrænsninger eller mangel på firmwareopdateringer. Denne langsomme adoptionsrate betyder, at mange netværk forbliver sårbare over for angreb, som WPA3 er designet til at formilde.

Som konklusion, selvom WPA3 repræsenterer et signifikant fremskridt i sikkerheden af trådløse netværk, er det ikke uden svagheder. Fortsat forskning og opdateringer er essentielle for at adressere disse sårbarheder og forbedre sikkerheden af trådløse netværk.

Kraftfuldt avanceret værktøj til undersøgelser, analyse og fejlfinding af flere Wi-Fi-netværk.

-

Vælg NetSpot

macOS 11+, Windows 7/8/10/11

WPA3 vs. WPA2. Hvordan adskiller WPA3 sig fra WPA2?

Som nævnt ovenfor håndterer WPA3 WiFi-sikkerhed anderledes. De fleste mennesker forbinder via et WPA2-netværk enten ved at dele kodeord (dårligt) eller via WPS. WPS er bekvemt. Tryk på en knap på routeren samtidigt med at enheden skal forbindes til routeren, og vi er på.

Problemet er, at WPS sender en 23-bit pin som en del af oprettelsesprocessen. 23 bits er ingenting sammenlignet med de 384-bit hashes, som WPA3 bruger til at forbinde enheder med routere. En klog hacker kan sidde der og indenfor 9 millioner forsøg — et rent ingenting i computermæssige termer — få adgang til routeren. Bare sidde, vente på at WPS-signalet bliver sendt ud, og hackeren kunne være inde.

Så er der krypteringsniveauet for åbne netværk. Det at gå ind på en café eller forbinde en telefon til indkøbscentrets netværk giver adgang til et åbent netværk. Det giver mening. Ulempen ved at forbinde til et WiFi-netværk med selv et delt kodeord er normalt for meget for en butiks kunder at tåle.

Problemet er, at på et åbent wifi-netværk kan en snu hacker lytte med mellem enhederne og forsøge at dekryptere kommunikationen mellem bankwebsteder eller kasseapparater. Så er vi tilbage til uretmæssige personer, der lytter med på bankadgangskoder og kreditkortnumre.

WPA3-sikkerhed overtager også føringen over WPA2-systemer, når det kommer til åbne netværk med et forbedret beskyttelsessystem. WPA3-routere bruger WiFi CERTIFIED Enhanced Open, hvilket betyder, at selv når enhederne forbinder til WiFi-routeren på et åbent netværk, er der kraftig kryptering mellem enheden og routeren.

Så selv hvis en hacker lytter med, skal de først bryde igennem WiFi-krypteringen, derefter bryde et helt andet sæt mellem webbrowseren og banken, eller den specifikke hæveautomat og de finansielle systemer, de kommunikerer med. Intet er absolut sikkert, men ved at tvinge uautoriserede brugere til at arbejde dobbelt så hårdt for at få fat i oplysninger, de ikke burde have, bliver folk sikrere alt i alt.

| WPA2 | |

| Fulde navn | WiFi Protected Access 2 |

| Udgivelsesdato | 2004 |

| Krypteringsmetode | AES-CCMP |

| Størrelse på session-nøgle | 128 bits |

| Metode til sessionsautentifikation | Pre-Shared Key (PSK) |

| Brute force-angreb | Sårbar |

| WPA3 | |

| Fulde navn | WiFi Protected Access 3 |

| Udgivelsesdato | 2018 |

| Krypteringsmetode | AES-CCMP / AES-GCMP |

| Størrelse på session-nøgle | 128 bits / 256 bits |

| Metode til sessionsautentifikation | Simultaneous Authentication of Equals (SAE) |

| Brute force-angreb | Ikke sårbar |

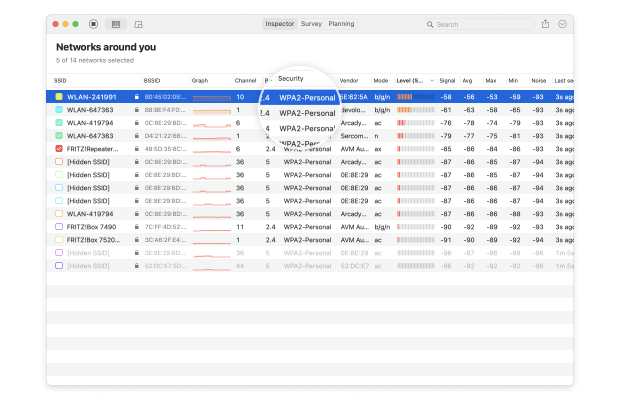

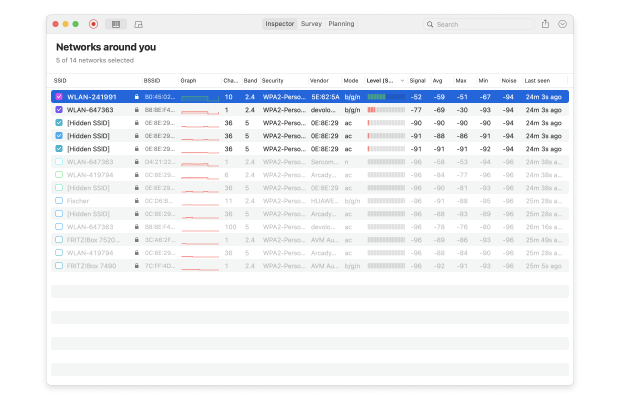

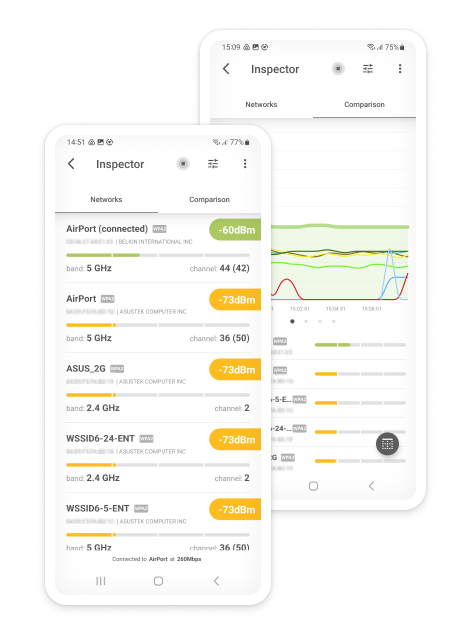

Sådan tjekker du WiFi-krypteringstype med NetSpot

Før du forbinder til et ukendt WiFi-netværk, bør du altid tjekke dets trådløse krypteringsstatus for at se, hvor godt det beskytter dine data mod uautoriserede tredjeparter. Dette er særligt vigtigt, hvis netværket er placeret på et offentligt sted, hvilket gør det tilgængeligt for opportuniske cyberkriminelle udstyret med pakke-sniffing værktøjer.

Heldigvis kan du nemt tjekke WiFi-krypteringsstatus ved hjælp af NetSpot:

Download og installer NetSpot på din laptop eller WiFi-udstyret stationær computer.

Start NetSpot. Applikationen starter som standard i Inspektør-tilstand, og det er lige præcis hvad du skal bruge for at se WiFi-sikkerhedstyperne for de nærliggende netværk.

Analyser WiFi-netværk omkring dig, udfør trådløse undersøgelser og test internethastighed — alt sammen med blot en telefon eller tablet i dine hænder.

Konklusion

WPA3-sikkerhedsstandarden blev lanceret i 2018 for at imødekomme de nyeste cybertrusler, og den understøttes allerede af alle WiFi 6-certificerede routere. Alle, der kan, bør udnytte den til at forbedre deres cybersikkerhedsposition, da det kan være forskellen mellem en cybersikkerhedshændelse og business as usual.

Kraftfuldt avanceret værktøj til undersøgelser, analyse og fejlfinding af flere Wi-Fi-netværk.

-

Vælg NetSpot

macOS 11+, Windows 7/8/10/11

WPA3 Ofte stillede spørgsmål

Begge WPA2 (Wi-Fi Protected Access 2) og WPA3 (Wi-Fi Protected Access 3) er sikkerhedscertificeringsprogrammer udviklet af Wi-Fi Alliance. WPA3 er afløseren til WPA2, og den tilbyder en række forbedringer for at håndtere forgængerens mangler.

WPA3 er betydeligt mere sikkert end WPA2, så du bør bruge det når det er muligt.

WPA3 Personal er en af flere former for WPA3, beregnet til hjemmebrugere i stedet for virksomheder.

Ja, WPA3 er mere sikkert end WPA2, fordi det bruger Simultaneous Authentication of Equals (SAE) i stedet for Pre-Shared Key (PSK), blandt andet.

Nej, ikke alle WiFi-enheder understøtter WPA3. Kun enheder, der er WiFi 6-certificerede, garanteres at understøtte standarden.

WiFi 6 routere bruger WPA3 for at sikre kommunikation med WPA3-kompatible enheder, og de er også bagudkompatible med enheder, der kun understøtter WPA2.