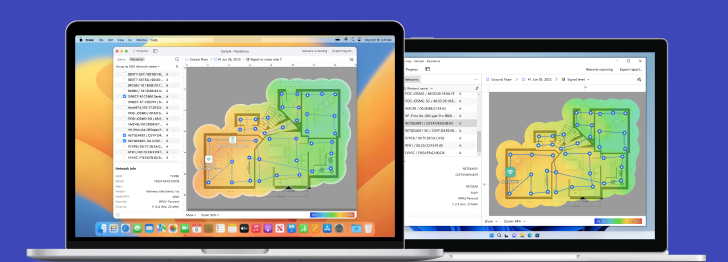

Kraftig avansert verktøy for flere Wi-Fi-nettverksundersøkelser, -analyse og -feilsøking.

WPA3: Siste nytt innen WiFi-sikkerhet

For å være effektiv må WiFi-sikkerhet følge med i utviklingen av raskt skiftende kybertrusler, og det er her WPA3-standarden trer inn for å gjøre både private og offentlige nettverk mer motstandsdyktige.

For å forberede seg på dette nye beskyttelsesnivået, bør hjem og bedrifter analysere nettverksdekningen sin med verktøy som NetSpot for å tilby maksimal dekning ved installasjon av nye rutere og Wi-Fi-forsterkere.

Hva er WPA3

Hver generasjon av datateknologi fører med seg både nytt løfte og nye problemer. Da de første universitetene tillot brukere å koble seg til kraftige stormaskiner, fant ustyrlige studenter måter å få tilgang til andre studenters informasjon for å spille rampestreker på hverandre, noe som krevde opprettelsen av passordbeskyttelse og tilgangsrettigheter.

I dag fyller datamaskiner og trådløse nettverk hvert aspekt av livet, fra skoler, sykehus, bedrifter, biblioteker — til og med kaffebarer og busser tilbyr WiFi-tilgang. Men med all denne tilgangen, er det behov for sikkerhet for WiFi-nettverk. En person som kobler seg til via sin bærbare datamaskin kan overføre passordene til sin bankkonto over lufta for en hacker å snappe opp.

Det største problemet med å tillate tilgang til et lokalt WiFi-nettverk er ikke bare WiFi-kryptering, men hvordan en skal registrere enheter på WiFi-nettverket. Hvis det er et delt passord, så kan alle som deler det med en annen person eller skriver det ned, løpe risikoen for at uautoriserte brukere får tilgang til nettverket.

For de som er gamle nok, husk den scenen fra filmen "WarGames" der Matthew Brodericks karakter bevisst får ettertanke slik at han kunne finne nettverkets passord skrevet ned på en sekretærs pult? Hackere bruker samme teknikk når noen skriver ned WiFi-passordet på en Post-It på pulten deres for å få tilgang til nettverket og begynne å fange datapakker.

WPA3-sikkerhet er designet for å hjelpe med å forhindre det. I stedet for å stole på delte passord, registrerer WPA3 nye enheter gjennom prosesser som ikke krever bruk av et delt passord.

Dette nye systemet, kalt Wi-Fi Device Provisioning Protocol (DPP), virker ved å overføre hvordan man får tilgang til systemet uten å sende et passord gjennom luften. Med DPP bruker brukerne QR-koder eller NFC-merker for å la enheter koble seg til nettverket. Ved å ta et bilde eller motta et radiosignal fra ruteren, kan en enhet bli autentisert til nettverket uten å ofre sikkerheten.

WPA3-kryptering er utviklet for å være bedre enn tidligere versjoner av WiFi-teknologi. Først, akkurat som nettleserne Google Chrome og Firefox gir advarsler eller blokkerer brukere fra å koble seg til usikre webservere, kaster WPA3-sikkerheten ut gamlere krypteringsmekanismer til fordel for de som ikke har blitt brutt.

Riktignok varer ingenting for alltid i sikkerhetsverdenen, men WPA3-krypteringen er beskyttet av 256-bits Galois/Counter Mode Protocol (GCMP-256), så det gjør det vanskeligere å bryte gjennom krypteringen.

Hvor stort er et tall som 256-bit? Tidligere krypteringsalgoritmer jobbet med 128-bits kryptering. I matematiske termer er dette 3.048 x 10^38 — dette er 3 etterfulgt av 38 nuller etter seg — så mange beregninger måtte en datamaskin gjøre for å i det hele tatt gjette hva krypteringsnøkkelen er. 256-bits kryptering? Det er 1.15 x 10^77 — 1 med 77 nuller etter seg.

Det finnes et færre antall atomer i det kjente universet sammenlignet med det tallet. Det finnes færre episoder av Judge Judy enn det tallet. Færre ganger at noen har spurt, “Forklar plottet av filmen Inception.”

Det er et stort tall.

Når krypteringsnøkler overføres mellom ruteren og enheter, bruker WPA3 WiFi-sikkerhet 384-bits Hashed Message Authentication Mode slik at både enheten og ruteren bekrefter at de kan koble seg til, men på en måte hvor selv om noen oppfanger kommunikasjonen mellom dem kan de ikke finne ut hva den opprinnelige krypteringsnøkkelen er.

Det er som Navajo-kodetalerne tilbake i andre verdenskrig som brukte koder mens de snakket et språk ingen andre i verden forsto. Selv om en tredjepart kunne oppfange radiosignalene, ville det ikke gi mening for dem. Selv om de også tilfeldigvis snakket Navajo, måtte de vite den ekstra kodestrukturen under for å forstå hva meldingen egentlig betydde.

Slik holder WPA3 kommunikasjonen sikker — med bedre kryptering, bedre måter å etablere den krypteringen på, og metoder som hindrer folk som kobler seg til nettverket fra å kjenne passordene som gir dem tilgang til nettverket.

Hovedformer for WPA3

For å dekke behovene til forskjellige kategorier av WiFi-brukere, kommer WPA3 i flere hovedformer. Å forstå forskjellene mellom dem kan hjelpe deg med å utnytte sikkerhetsfunksjonene fullt ut.

WPA3 Personlig

Hjemmebrukere forventes å bruke WPA3 Personlig, som er basert på autentisering med passfrase. Denne formen tilbyr en kjent brukeropplevelse, men et langt høyere beskyttelsesnivå mot brute force-angrep takket være Samtidig Autentisering av Liker (SAE).

WPA3 SAE erstatter Pre-Shared Key (PSK)-autentiseringsmetoden som ble brukt i tidligere versjoner av WPA for å generere en nøkkel som er helt unik for hver autentisering.

Som et resultat, mister angripere muligheten til å utføre angrep utenfor nettstedet på kaprede datapakker for å overvinne forsvaret til det målrettede nettverket. Hva mer er, kan ikke medlemmer av samme nettverk spionere på trafikken til andre medlemmer.

WPA3 Bedrift

WPA3 Bedrift utvider det solide grunnlaget tilbudt av WPA2 Bedrift ved å gjøre det obligatorisk å bruke Beskyttede Ledelsesrammer (PMF) på alle tilkoblinger. Denne sikkerhetsfunksjonen beskytter mot så faretruende angrep som honningpotter og avlytting.

For å bedre beskytte de mest sensitive data, kan WPA3 Bedrift valgfritt operere i en spesiell 192-bit modus. Denne modusen er ikke nødvendig for å oppnå et tilfredsstillende sikkerhetsnivå, men alle bedrifter oppfordres til å dra nytte av den for å nyte den beste beskyttelsen som er tilgjengelig.

WiFi Enhanced Open

Ukrypterte offentlige Wi-Fi-nettverk representerer en enorm trussel, og mange WiFi-brukere er ikke engang klar over hvor faretruende de kan være. WiFi Enhanced Open adresserer dette problemet ved å tilby uautentisert datakryptering basert på Opportunistic Wireless Encryption (OWE).

Uautentisert datakryptering bevarer offentlige WiFi-nettverkers bekvemmelighet siden ingen passfraser er involvert, så det er egentlig ingen grunn til ikke å aktivere dette.

WPA3 Personlig kontra WPA3 Bedrift

Når man bestemmer mellom WPA3 Personlig og WPA3 Bedrift, er målområdet den viktigste faktoren. Selv om vanlige hjemmebrukere i teorien kan dra nytte av den overlegne beskyttelsen tilbudt av WPA3 Bedrift og dens 192-bit modus, veier den økte oppsett vanskeligheten tyngre enn fordelene.

Hva er WPA3s svakheter?

Wi-Fi Protected Access 3 (WPA3) ble innført for å forbedre sikkerheten til trådløse nettverk ved å adressere sårbarheter funnet i forgjengeren, WPA2. Likevel, som alle sikkerhetsstandarder, har WPA3 sine svakheter og sårbarheter som angripere kan utnytte. Her er noen av de viktigste svakhetene som er identifisert i WPA3:

- Dragonfly Handshake Sårbarheter: WPA3 implementerer en ny handshake-protokoll kalt Dragonfly (eller Simultaneous Authentication of Equals, SAE) ment for å tilby beskyttelse mot offline ordbok-angrep. Forskere har imidlertid funnet sårbarheter i denne handshake-prosessen som potensielt kan tillate angripere å gjennomføre sidekanal-angrep, slik som timing eller cache-baserte angrep, for å hente ut informasjon om passordet som blir brukt.

- Downgrade-angrep: Selv om WPA3 er utformet for å være sikrere enn WPA2, støtter nettverk ofte begge standardene for å sikre bakoverkompatibilitet. Dette åpner for muligheten for downgrade-angrep, hvor en angriper tvinger en enhet til å koble til ved bruk av det mindre sikre WPA2-protokollen, og dermed omgår WPA3s sikkerhetsforbedringer.

- Implementeringsfeil: Sikkerheten til et system avhenger også av hvor godt sikkerhetsprotokollene er implementert. Tidligere ble noen implementeringer av WPA3 funnet å være sårbare for ulike angrep på grunn av feil i hvordan Dragonfly-handshaken var implementert. Disse problemene tillater angripere å omgå WPA3s sikkerhetsmekanismer under visse forhold.

- Begrenset adopsjon og kompatibilitetsproblemer: Effektiviteten til WPA3s sikkerhetsforbedringer er begrenset av adopsjonsraten. Mange enheter bruker fremdeles eldre Wi-Fi sikkerhetsprotokoller på grunn av hardware-begrensninger eller mangel på firmware-oppdateringer. Denne treg adopsjonsraten betyr at mange nettverk forblir sårbare for angrep som WPA3 er designet for å håndtere.

Konklusjonen er at selv om WPA3 representerer et betydelig skritt fremover i sikkerheten til trådløse nettverk, er det ikke uten svakheter. Pågående forskning og oppdateringer er essensielle for å adressere disse sårbarhetene og forbedre sikkerheten til trådløse nettverk.

Kraftig avansert verktøy for flere Wi-Fi-nettverksundersøkelser, -analyse og -feilsøking.

-

Få NetSpot

macOS 11+, Windows 7/8/10/11

WPA3 vs. WPA2. Hvordan er WPA3 forskjellig fra WPA2?

Som nevnt ovenfor, håndterer WPA3 WiFi-sikkerhet på en annen måte. De fleste kobler seg til via et WPA2-nettverk enten ved å dele passord (dårlig) eller via WPS. WPS er praktisk. Trykk på en knapp på ruteren samtidig som enheten for å koble til enheten til ruteren, og vi er på.

Problemet er at WPS sender en 23-bits pin som en del av registreringsprosessen. 23 bits er ingenting sammenlignet med de 384-bits hashene som WPA3 bruker for å koble enheter til rutere. En kløktig hacker kan sitte der og innen 9 millioner forsøk — bare et minutt i datauttrykk — få tilgang til ruteren. Bare sitte, vente på at WPS-signalet går ut og hackern kan være inne.

Så er det nivået av kryptering for åpne nettverk. Å gå inn i en kaffebar eller koble en telefon til kjøpesenteret gir den enheten tilgang til et åpent nettverk. Det gir mening. Ulempen ved å koble til et WiFi-nettverk med selv et delt passord er vanligvis for mye for en butikks kunder å tåle.

Problemet er at på et åpent wifi-nettverk, kan en kløktig hacker lytte inn mellom enhetene og prøve å dekryptere kommunikasjonen mellom banknettsteder eller kasseapparater. Da er vi tilbake til uautoriserte personer som lytter på bankpassord og kredittkortnumre.

WPA3-sikkerheten er også overlegen WPA2-systemer når det gjelder åpne nettverk med et forbedret beskyttelsessystem. WPA3-rutere bruker Wi‑Fi CERTIFIED Enhanced Open, noe som betyr at selv når enhetene kobler til WiFi-routeren på et åpent nettverk, er det sterk kryptering mellom enheten og ruteren.

Så selv om en hacker lytter, må de først bryte gjennom WiFi-krypteringen, deretter bryte et helt annet sett mellom nettleseren og banken, eller den spesifikke minibanken og de økonomiske systemene de kommuniserer med. Ingenting er absolutt sikkert, men ved å gjøre det dobbelt så vanskelig for uautoriserte brukere å få tak i informasjonen de ikke skal ha, blir folk sikrere totalt sett.

| WPA2 | |

| Fullt navn | WiFi Protected Access 2 |

| Utgivelsesdato | 2004 |

| Krypteringsmetode | AES-CCMP |

| Størrelse på øktnøkkel | 128 bits |

| Metode for øktautentisering | Pre-Shared Key (PSK) |

| Bruteforce-angrep | Sårbar |

| WPA3 | |

| Fullt navn | WiFi Protected Access 3 |

| Utgivelsesdato | 2018 |

| Krypteringsmetode | AES-CCMP / AES-GCMP |

| Størrelse på øktnøkkel | 128 bits / 256 bits |

| Metode for øktautentisering | Simultaneous Authentication of Equals (SAE) |

| Bruteforce-angrep | Ikke sårbar |

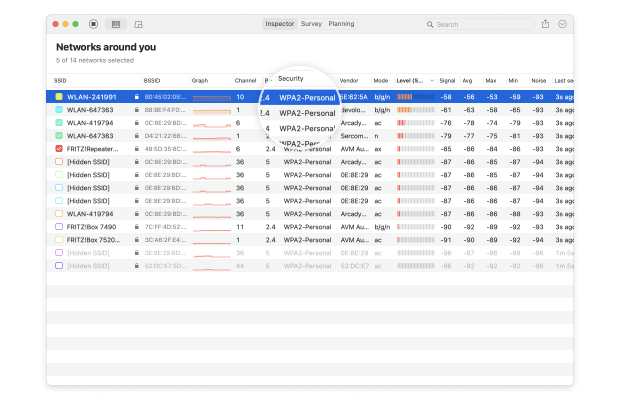

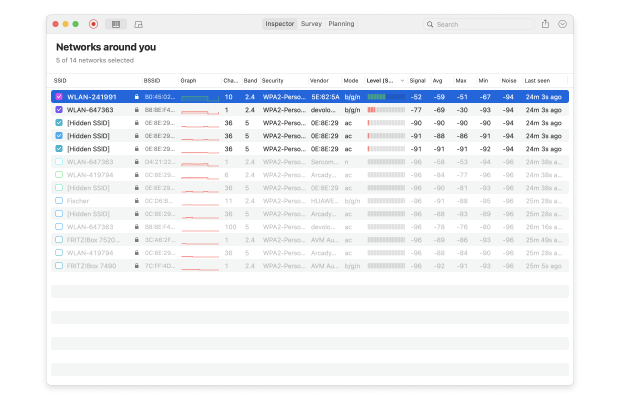

Slik sjekker du WiFi-krypteringstype med NetSpot

Før du kobler deg til et ukjent WiFi-nettverk, bør du alltid sjekke dets trådløse krypteringsstatus for å se hvor godt det beskytter dataene dine mot uautoriserte tredjeparter. Dette er særlig viktig hvis nettverket er lokalisert på et offentlig sted, noe som gjør det tilgjengelig for opportunistiske nettkriminelle utstyrt med pakkesnuseverktøy.

Heldigvis kan du enkelt sjekke WiFi-krypteringsstatus ved bruk av NetSpot:

Last ned og installer NetSpot på din bærbare datamaskin eller stasjonær datamaskin utstyrt med WiFi.

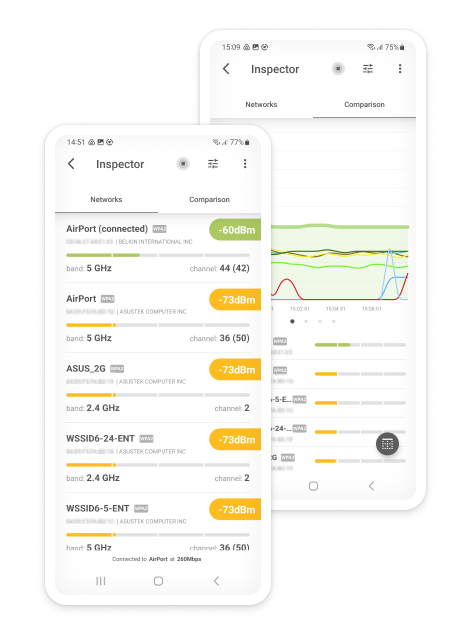

Start NetSpot. Applikasjonen starter som standard i Inspektør-modus, og det er det du trenger for å se WiFi-sikkerhetstyper for nærliggende nettverk.

Analyser WiFi-nettverk rundt deg, utfør trådløse undersøkelser og test Internett-hastighet — alt med bare en telefon eller nettbrett i hånden.

Konklusjon

WPA3-sikkerhetsstandarden ble utgitt i 2018 for å håndtere de nyeste cybersikkerhetstruslene, og den støttes allerede av alle WiFi 6-sertifiserte rutere. Alle som kan, bør dra nytte av den for å forbedre sin cybersikkerhetsstilling, fordi det kan være forskjellen mellom et cybersikkerhetshendelse og business som vanlig.

Kraftig avansert verktøy for flere Wi-Fi-nettverksundersøkelser, -analyse og -feilsøking.

-

Få NetSpot

macOS 11+, Windows 7/8/10/11

WPA3 OSS (Ofte Stilte Spørsmål)

Både WPA2 (Wi-Fi Protected Access 2) og WPA3 (Wi-Fi Protected Access 3) er sikkerhetssertifiseringsprogrammer utviklet av Wi-Fi Alliance. WPA3 er etterfølgeren til WPA2, og det tilbyr en rekke forbedringer for å adressere svakhetene til sin forgjenger.

WPA3 er betydelig sikrere enn WPA2, så du bør bruke det når det er mulig.

WPA3 Personal er en av flere former for WPA3, beregnet for hjemmebrukere heller enn bedrifter.

Ja, WPA3 er sikrere enn WPA2 fordi det bruker Simultaneous Authentication of Equals (SAE) i stedet for Pre-Shared Key (PSK), blant annet.

Nei, ikke alle WiFi-enheter støtter WPA3. Kun enheter som er WiFi 6-sertifiserte er garantert å støtte standarden.

WiFi 6-rutere bruker WPA3 for å sikre kommunikasjon med WPA3-kompatible enheter, og de er også bakoverkompatible med enheter som kun støtter WPA2.